Programa de gestión de riesgos para proteger tus dispositivos y redes

- Introducción

- ¿Qué es un programa de gestión de riesgos?

- Importancia de un programa de gestión de riesgos

- Beneficios de implementar un programa de gestión de riesgos

- Componentes de un programa de gestión de riesgos

- Identificación de riesgos en dispositivos y redes

- Análisis y evaluación de riesgos en dispositivos y redes

- Planificación y mitigación de riesgos en dispositivos y redes

- Implementación de medidas de seguridad en dispositivos y redes

- Monitoreo y actualización del programa de gestión de riesgos

- Conclusión

- Preguntas frecuentes

Introducción

En la actualidad, la tecnología juega un papel fundamental en nuestras vidas. Dependemos cada vez más de nuestros dispositivos y redes para realizar actividades cotidianas, tanto a nivel personal como profesional. Sin embargo, también estamos expuestos a diferentes riesgos que pueden comprometer la seguridad y el funcionamiento de nuestros sistemas. Es aquí donde entra en juego la importancia de contar con un programa de gestión de riesgos adecuado.

Un programa de gestión de riesgos es un conjunto de procesos y medidas diseñados para identificar, analizar, evaluar y mitigar los riesgos asociados a los dispositivos y redes. Su objetivo principal es prevenir posibles problemas y garantizar la seguridad de la información y el correcto funcionamiento de los sistemas. Exploraremos en detalle cómo un programa de gestión de riesgos puede ayudarte a proteger tus dispositivos y redes.

¿Qué es un programa de gestión de riesgos?

Un programa de gestión de riesgos es una estrategia integral que permite a las organizaciones identificar y gestionar los riesgos asociados a sus dispositivos y redes. Consiste en un conjunto de políticas, procedimientos y controles que se implementan para minimizar los posibles impactos negativos de los riesgos y garantizar la continuidad del negocio.

Este programa se basa en la identificación y análisis de los riesgos a los que están expuestos los sistemas, así como en la implementación de medidas de mitigación para reducir su probabilidad de ocurrencia o minimizar sus consecuencias. Además, incluye la monitorización y actualización constante de las medidas de seguridad para adaptarse a los cambios en el entorno tecnológico y a las nuevas amenazas.

Importancia de un programa de gestión de riesgos

La importancia de implementar un programa de gestión de riesgos radica en la necesidad de proteger la integridad, confidencialidad y disponibilidad de la información almacenada en los dispositivos y transmitida a través de las redes. Un fallo de seguridad puede tener graves consecuencias, tanto económicas como reputacionales, para una organización.

Además, en un entorno tecnológico en constante evolución y con la creciente sofisticación de las amenazas, es fundamental contar con un enfoque proactivo para gestionar los riesgos. Un programa de gestión de riesgos proporciona una estructura sólida para identificar y evaluar los riesgos, permitiendo tomar decisiones informadas sobre las medidas de seguridad que deben implementarse.

Beneficios de implementar un programa de gestión de riesgos

La implementación de un programa de gestión de riesgos ofrece numerosos beneficios para las organizaciones. Algunos de los más destacados son los siguientes:

1. Protección de la información: Un programa de gestión de riesgos permite proteger la información almacenada en los dispositivos y transmitida a través de las redes. Esto incluye datos confidenciales de clientes, información financiera y cualquier otro tipo de información sensible para el negocio.

2. Prevención de problemas: Al identificar y mitigar los riesgos, se reducen las posibilidades de que se produzcan problemas en los dispositivos y redes. Esto implica evitar fallos de seguridad, interrupciones del servicio y pérdida de información, lo que a su vez contribuye a mantener la continuidad del negocio.

3. Cumplimiento normativo: Un programa de gestión de riesgos ayuda a las organizaciones a cumplir con las leyes y regulaciones relacionadas con la seguridad de la información. Esto es especialmente relevante en industrias altamente reguladas, donde el incumplimiento puede resultar en sanciones económicas y pérdida de reputación.

4. Mejora de la imagen de la empresa: Contar con un programa de gestión de riesgos eficiente demuestra el compromiso de la organización con la seguridad y la protección de la información. Esto puede generar confianza entre los clientes, proveedores y socios comerciales, mejorando la imagen de la empresa y generando ventajas competitivas.

5. Optimización de recursos: Al identificar y priorizar los riesgos, un programa de gestión de riesgos permite asignar de manera efectiva los recursos disponibles para mitigarlos. Esto implica una optimización de los recursos financieros, tecnológicos y humanos de la organización.

Componentes de un programa de gestión de riesgos

Un programa de gestión de riesgos efectivo consta de varios componentes clave:

1. Política de seguridad: La política de seguridad establece los principios y directrices generales para la gestión de riesgos en la organización. Define los roles y responsabilidades de los diferentes actores involucrados, así como los objetivos y los criterios de evaluación de riesgos.

2. Evaluación de riesgos: La evaluación de riesgos es el proceso de identificar y analizar los riesgos a los que están expuestos los dispositivos y redes. Se lleva a cabo mediante la identificación de activos, la evaluación de vulnerabilidades y la determinación de las posibles amenazas.

3. Plan de mitigación: El plan de mitigación establece las medidas y controles que se implementarán para reducir la probabilidad de ocurrencia de los riesgos identificados o minimizar sus consecuencias. Esto puede incluir la implementación de software de seguridad, la asignación de permisos de acceso adecuados y la capacitación del personal en buenas prácticas de seguridad.

4. Implementación de medidas de seguridad: La implementación de medidas de seguridad implica la configuración y el mantenimiento de los dispositivos y redes de acuerdo con las políticas y los controles establecidos en el plan de mitigación. Esto incluye la instalación de firewalls, antivirus y otras herramientas de seguridad, así como la aplicación de parches y actualizaciones de software.

5. Monitoreo y actualización: El monitoreo y la actualización del programa de gestión de riesgos son fundamentales para adaptarse a los cambios en el entorno tecnológico y a las nuevas amenazas. Implica la supervisión constante de los dispositivos y redes, así como la revisión periódica de las políticas y los controles establecidos.

¡Haz clic aquí y descubre más! Qué hacer si mi antivirus no detecta un virus: Consejos y soluciones

Qué hacer si mi antivirus no detecta un virus: Consejos y solucionesIdentificación de riesgos en dispositivos y redes

La identificación de riesgos es el primer paso en la gestión de riesgos. Consiste en identificar los activos de información, las vulnerabilidades y las amenazas a los que están expuestos los dispositivos y redes.

Para identificar los riesgos en tus dispositivos y redes, puedes seguir estos pasos:

1. Identifica los activos de información: Haz una lista de los activos de información que son críticos para tu negocio. Estos pueden incluir bases de datos, servidores, equipos de red y cualquier otro recurso tecnológico utilizado para almacenar o procesar información.

2. Evalúa las vulnerabilidades: Identifica las posibles vulnerabilidades en tus dispositivos y redes. Estas pueden incluir configuraciones incorrectas, software desactualizado o falta de controles de acceso adecuados.

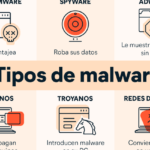

3. Determina las amenazas: Identifica las posibles amenazas a las que están expuestos tus dispositivos y redes. Estas pueden incluir ataques de hackers, malware, robo de información o desastres naturales.

4. Prioriza los riesgos: Prioriza los riesgos identificados en función de su impacto potencial en tu negocio. Esto te ayudará a enfocar tus esfuerzos en aquellos riesgos que representan una mayor amenaza.

Análisis y evaluación de riesgos en dispositivos y redes

Una vez que has identificado los riesgos en tus dispositivos y redes, es importante realizar un análisis y evaluación de riesgos para determinar su probabilidad de ocurrencia y su impacto potencial.

Para realizar un análisis y evaluación de riesgos, puedes seguir estos pasos:

1. Determina la probabilidad: Evalúa la probabilidad de que ocurra cada riesgo identificado. Utiliza datos históricos, estadísticas y otras fuentes de información para determinar la probabilidad de ocurrencia.

2. Evalúa el impacto: Evalúa el impacto potencial de cada riesgo en tu negocio. Esto puede incluir pérdidas financieras, pérdida de reputación, interrupción del servicio o cualquier otro impacto negativo.

3. Asigna una puntuación de riesgo: Asigna una puntuación de riesgo a cada riesgo identificado en función de su probabilidad de ocurrencia y su impacto potencial. Esto te ayudará a priorizar los riesgos y enfocar tus esfuerzos en aquellos que representan una mayor amenaza.

4. Toma decisiones informadas: Utiliza los resultados del análisis y evaluación de riesgos para tomar decisiones informadas sobre las medidas de mitigación que deben implementarse. Prioriza los riesgos más altos y desarrolla un plan de mitigación adecuado.

Planificación y mitigación de riesgos en dispositivos y redes

Una vez que has realizado el análisis y evaluación de riesgos, es hora de planificar y mitigar esos riesgos en tus dispositivos y redes.

Para planificar y mitigar los riesgos, puedes seguir estos pasos:

1. Desarrolla un plan de mitigación: Desarrolla un plan detallado que establezca las medidas y controles que se implementarán para mitigar los riesgos identificados. Esto puede incluir la implementación de software de seguridad, la configuración adecuada de los dispositivos y redes, y la capacitación del personal en buenas prácticas de seguridad.

2. Asigna responsabilidades: Asigna responsabilidades claras a las personas encargadas de implementar y mantener las medidas de mitigación. Esto asegurará que todas las tareas sean realizadas de manera efectiva y que se cumpla con el plan de mitigación.

3. Implementa las medidas de mitigación: Implementa las medidas y controles establecidos en el plan de mitigación. Esto puede incluir la instalación de firewalls, antivirus y otras herramientas de seguridad, así como la aplicación de parches y actualizaciones de software.

4. Monitorea y evalúa: Monitorea y evalúa regularmente la efectividad de las medidas de mitigación implementadas. Realiza pruebas de seguridad, revisa los registros de seguridad y realiza auditorías periódicas para asegurarte de que las medidas de mitigación están funcionando correctamente.

¡Haz clic aquí y descubre más! Descubre las características esenciales de un antivirus confiable

Descubre las características esenciales de un antivirus confiableImplementación de medidas de seguridad en dispositivos y redes

La implementación de medidas de seguridad en tus dispositivos y redes es un paso fundamental en la gestión de riesgos. Estas medidas ayudarán a proteger la integridad, confidencialidad y disponibilidad de la información almacenada y transmitida a través de tus sistemas.

Aquí hay algunas medidas de seguridad que puedes implementar en tus dispositivos y redes:

1. Firewall: Instala un firewall en tus dispositivos y redes para controlar el tráfico de red y protegerlos de posibles amenazas externas.

2. Antivirus: Instala un software antivirus en tus dispositivos para detectar y eliminar posibles amenazas de malware.

3. Actualizaciones de software: Mantén tus dispositivos y software actualizados con las últimas versiones y parches de seguridad. Muchas vulnerabilidades de seguridad se corrigen en las actualizaciones de software.

4. Contraseñas seguras: Utiliza contraseñas seguras y cambia regularmente tus contraseñas. Evita utilizar contraseñas fáciles de adivinar, como fechas de cumpleaños o nombres comunes.

5. Control de acceso: Establece controles de acceso adecuados para limitar quién puede acceder a tus dispositivos y redes. Asigna permisos de acceso basados en roles y revisa regularmente los privilegios de acceso.

Monitoreo y actualización del programa de gestión de riesgos

El monitoreo y la actualización del programa de gestión de riesgos son fundamentales para garantizar su efectividad a largo plazo. Esto implica supervisar constantemente los dispositivos y redes, revisar las políticas y los controles establecidos, y adaptar el programa a los cambios en el entorno tecnológico y a las nuevas amenazas.

Aquí hay algunas prácticas recomendadas para el monitoreo y la actualización del programa de gestión de riesgos:

1. Monitoreo de eventos de seguridad: Supervisa y registra los eventos de seguridad en tus dispositivos y redes. Esto te permitirá detectar posibles amenazas y responder de manera oportuna.

2. Revisiones periódicas del programa: Realiza revisiones periódicas del programa de gestión de riesgos para asegurarte de que sigue siendo relevante y efectivo. Actualiza las políticas y los controles según sea necesario.

3. Capacitación y concientización del personal: Capacita y concientiza regularmente al personal sobre las buenas prácticas de seguridad. Mantén a tu equipo informado sobre las nuevas amenazas y las medidas de seguridad que deben implementarse.

4. Evaluaciones de seguridad: Realiza evaluaciones de seguridad regulares para identificar posibles vulnerabilidades en tus dispositivos y redes. Estas evaluaciones pueden incluir pruebas de penetración, análisis de vulnerabilidades y revisiones de configuración.

Conclusión

Un programa de gestión de riesgos es fundamental para proteger tus dispositivos y redes de posibles problemas y amenazas. Al implementar un enfoque proactivo para identificar, analizar, evaluar y mitigar los riesgos, puedes garantizar la seguridad de la información y el correcto funcionamiento de tus sistemas.

Recuerda que un programa de gestión de riesgos no es estático, sino que debe ser continuamente monitoreado y actualizado para adaptarse a los cambios en el entorno tecnológico y a las nuevas amenazas. Mantente informado sobre las últimas tendencias en seguridad y asegúrate de implementar las medidas de seguridad adecuadas en tus dispositivos y redes.

Preguntas frecuentes

¿Cuál es la diferencia entre un riesgo interno y un riesgo externo?

Un riesgo interno se refiere a las amenazas que provienen de dentro de la organización, como los errores humanos, el robo por parte de empleados o el acceso no autorizado de personal interno a la información. Por otro lado, un riesgo externo se refiere a las amenazas que provienen de fuera de la organización, como los ataques de hackers, los virus informáticos o los desastres naturales.

¿Cómo puedo identificar los riesgos en mis dispositivos y redes?

Puedes identificar los riesgos en tus dispositivos y redes a través de la identificación de activos de información, la evaluación de vulnerabilidades y la determinación de posibles amenazas. Haz una lista de los activos críticos para tu negocio, evalúa las posibles vulnerabilidades en tus dispositivos y redes, y determina las amenazas a las que están expuestos. Prioriza los riesgos

Elimina el malware de tu dispositivo de forma efectiva y definitiva

Elimina el malware de tu dispositivo de forma efectiva y definitiva

Contenido de interes para ti